- Community Home

- >

- HPE Community, Japan

- >

- HPE Blog, Japan

- >

- 【連載】導入前のアドバイス - HPE ProLiant Gen10 Plusからのセキュリティ新機...

カテゴリ

Company

Local Language

フォーラム

ディスカッションボード

フォーラム

- Data Protection and Retention

- Entry Storage Systems

- Legacy

- Midrange and Enterprise Storage

- Storage Networking

- HPE Nimble Storage

ディスカッションボード

ディスカッションボード

ディスカッションボード

フォーラム

ディスカッションボード

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

- BladeSystem Infrastructure and Application Solutions

- Appliance Servers

- Alpha Servers

- BackOffice Products

- Internet Products

- HPE 9000 and HPE e3000 Servers

- Networking

- Netservers

- Secure OS Software for Linux

- Server Management (Insight Manager 7)

- Windows Server 2003

- Operating System - Tru64 Unix

- ProLiant Deployment and Provisioning

- Linux-Based Community / Regional

- Microsoft System Center Integration

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

フォーラム

ブログ

【連載】導入前のアドバイス - HPE ProLiant Gen10 Plusからのセキュリティ新機能:セキュア ゼロタッチオンボーディング

皆様こんにちは、日本ヒューレット・パッカードでサーバーハードウェアと管理・監視ソフトウェアのプリセールスをしております髙木です。

今回は、既に多くの方にご愛読いただいている「導入前アドバイス」シリーズのセキュリティトピック拡張版、HPE ProLiant Gen10 Plusから新たに追加されたセキュリティのオプション機能である「セキュア ゼロタッチオンボーディング」についてご紹介いたします!

本題に入る前に、HPEのサーバーセキュリティについてさらに情報を収集したい場合はこちらのページをご確認ください!

セキュア ゼロタッチオンボーディングの開発背景

近年、セキュリティの攻撃が激しくなり、被害が大幅に増えていることは、各種報道等でもご承知の通りです。サイバーセキュリティはもはや経営課題として、深刻に対処していかなければいけなくなってきています。セキュリティと聞くと、サーバーを導入してからの「運用の段階で始まる」という認識をお持ちの方もおられるかと思いますが、実はそれ以前から始まっています。サーバーが工場から出荷され、お客様先で実際に運用を開始させるまでの導入段階においても、様々な脅威が考えられるのです。IoT/エッジコンピューティングなど、サーバーが様々な場所に設置され、使用されるようになっている今、そのサーバーを安全で迅速にネットワークへ接続するということがとても重要となってきています。

HPEでは、安全かつ迅速にサーバーを導入・展開することを目的として「セキュア ゼロタッチオンボーディング」という機能を開発しました。

セキュア ゼロタッチオンボーディングとは何なの?

セキュア ゼロタッチオンボーディングは、購入いただいたサーバーをお客様のネットワークに接続する際に、安全に接続を確立させるための仕組みになります。

IEEE 802.1 AR (Secure Device Identity) や、IEEE 802.1 X認証方式の仕組みを用いてサーバーが正しい出荷元から納品された「正規品」であることを証明して、ネットワークへの接続を許可します。

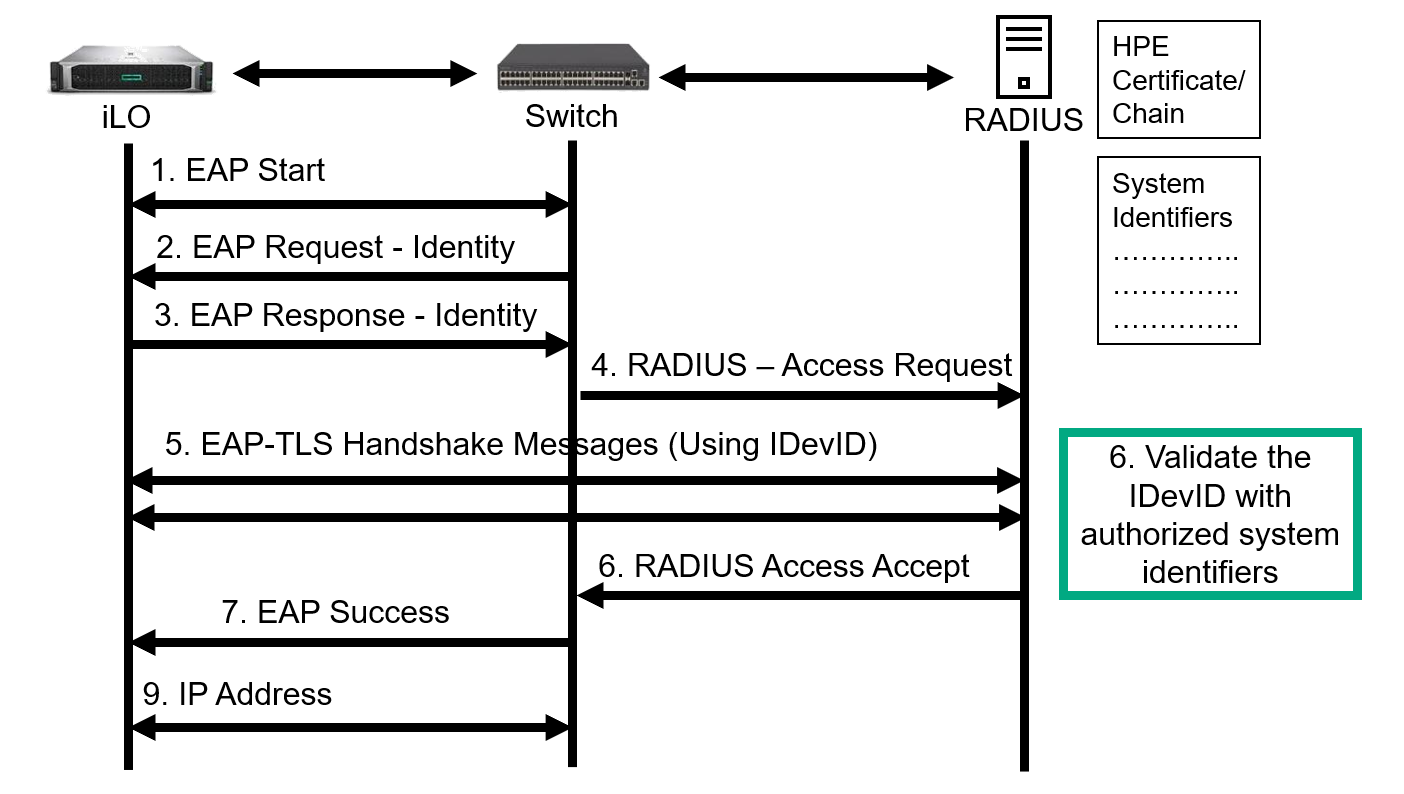

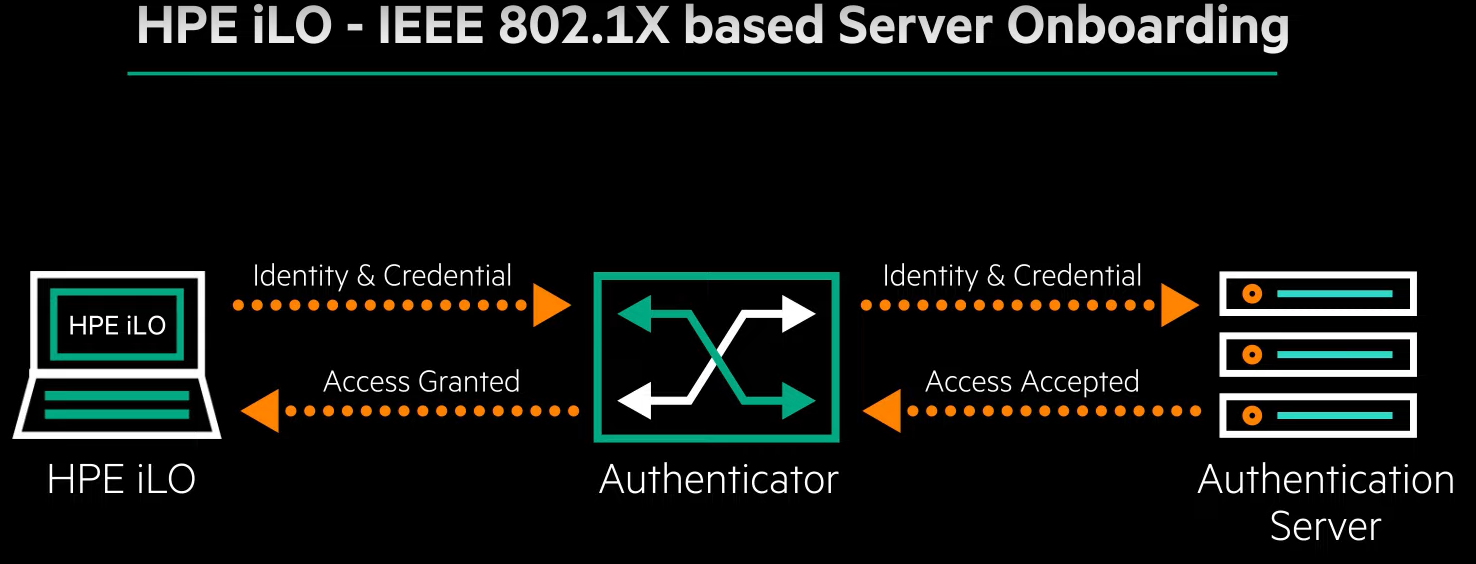

下の図はネットワーク接続が確立されるまでのプロセスを表すものです。

セキュア ゼロタッチオンボーディングが解決する2つの課題

セキュア ゼロタッチオンボーディングは、特に最近目立つようになってきた以下2つの課題を解決することができます。

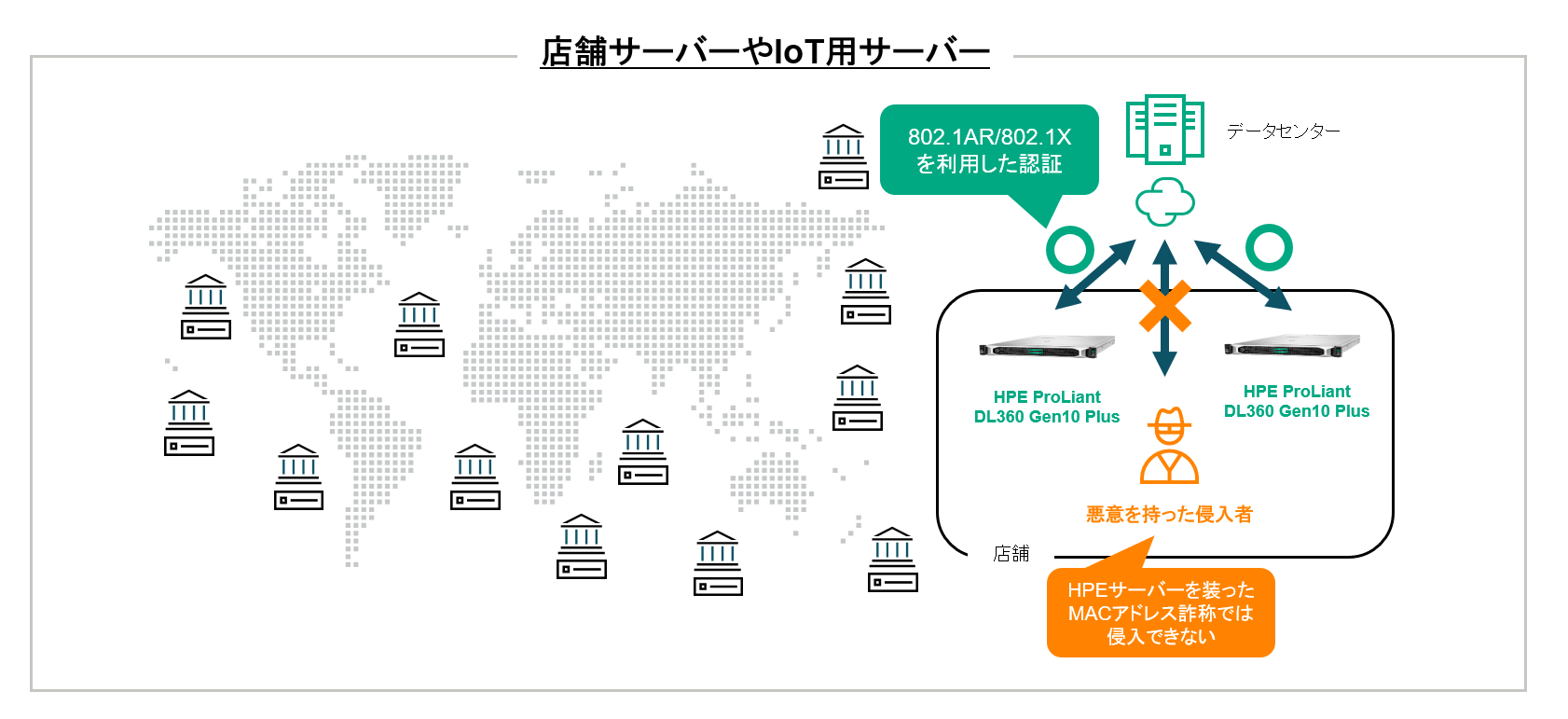

1つ目の課題点は、お客様の環境において安全にサーバーを導入するには知識を持った専任の技術者が必要なことです。 特に5G vRANネットワークを設置する場合や、多拠点にわたって店舗サーバーやIoTサーバーを設置されているお客様にとっては、サーバーを安全にネットワークへ接続するための専門知識を持った技術者を各拠点に配置するのは現実的ではありません。

2つ目の課題点は、エッジロケーション、店舗などにサーバーを置く際、どうしてもデータセンターにサーバーを置くよりも物理的なセキュリティリスクが存在してしまうことです。例えば店舗の場合は、誰もが立ち入れるような場所にサーバーを配置しなければならないため、悪意を持った人がサーバーを物理的に改ざんしたり、マルウェアを含むサーバーに入れ替える可能性も考えられます。

これらのような課題を解決し、タスクを少しでも自動化しようという目的や、エッジロケーションに置かれたサーバーのセキュリティリスクを軽減するために開発された機能が「セキュア ゼロタッチオンボーディング」になります。

1つ目の課題については、簡単にサーバーをネットワークに繋ぐことができ、専門知識を持った技術者を配置する必要がなく解決ができます。

2つ目の課題については、安全な認証方式を使用するため、サーバーを安心して接続でき、解決ができます。

お客様環境で、悪意を持った侵入者がサーバーを偽装してネットワークにアクセスしようとしています。

従来であればMACアドレス認証という認証方法が広く使用されていました。MACアドレス認証は、ネットワーク機器などに割り当てられたMACアドレスを利用してネットワークのアクセスを制限する手法です。

しかし「MACアドレス認証」を使用しても、安全とは言い切れなくなっています。

例えば、攻撃者のノートパソコンのMACアドレスをHPEサーバーのMACアドレスに偽装させ、HPEのサーバーとしてネットワークの認証がされてしまい、最終的にはアクセスをさせてしまいます。HPEサーバーのMACアドレスのみを許可していたはずが、HPEサーバーに偽装した攻撃者のノートパソコンをネットワークへ許可してしまうといった状況になってしまいます。

しかし、HPEのセキュア ゼロタッチオンボーディングは、証明書ベースの認証を用いているため、侵入者がMACアドレスを偽装したデバイスでアクセスを試みても、「正規品」であることが確認できず、ネットワークへのアクセスが拒否されます。

セキュア ゼロタッチオンボーディングはどのような仕組みになっているの?

こちらの内容は、参考資料に記載した「セキュア ゼロタッチオンボーディング解説動画(英語)」をもとに説明しております。動画の視聴と併用していただくことお勧めします。

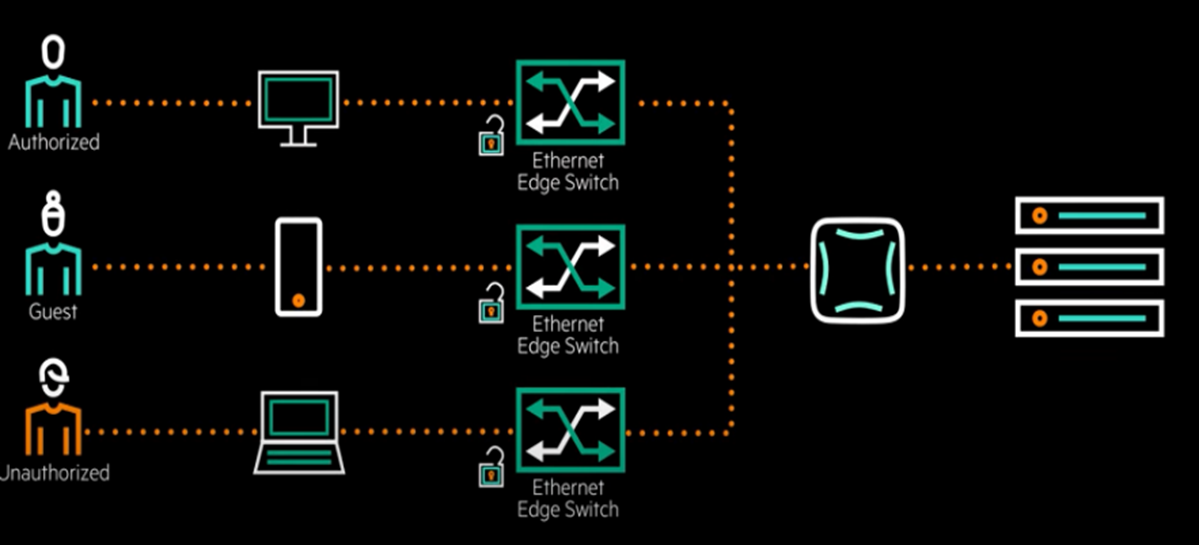

安全でないネットワークには、誰がネットワークにアクセスをしたのかを確認する「認証局」がありません。そのため、認証されていない侵入者がネットワークにアクセスしてお客様の重要な情報を盗めてしまいます。

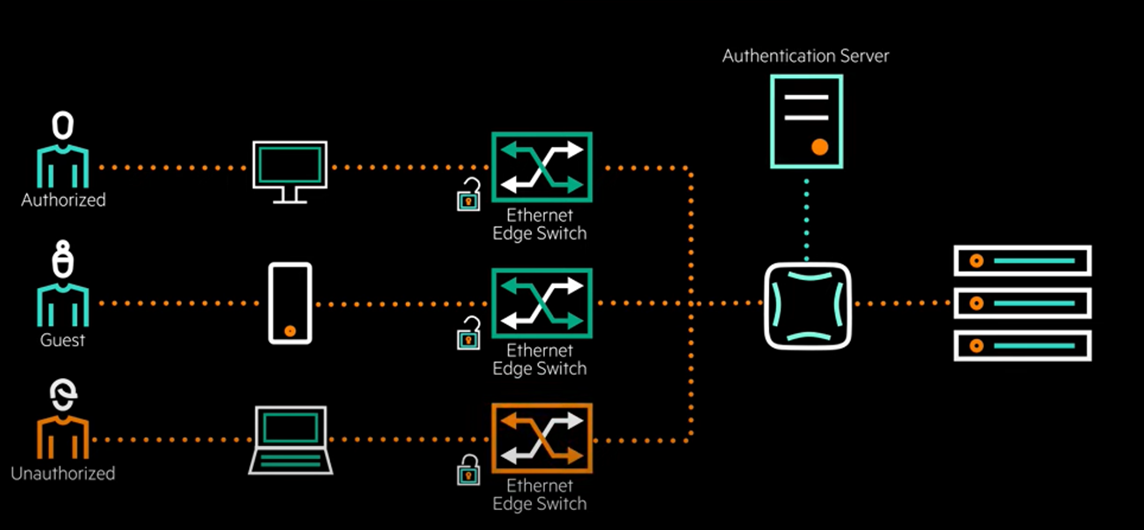

セキュア ゼロタッチオンボーディングに使用される仕組みであるIEEE 802.1X認証とは、ネットワークに接続するサーバーやデバイスを認証する方法を定めた規格です。この仕組みを用いてネットワークへの接続を行う場合、ネットワークスイッチが認証局の役割を果たします。ネットワークの認証を行い、そこで承認が通ればスイッチがネットワークへのアクセスが許可されます。この認証プロセスのやり取りの際にEAP (Extensive Authentication Protocol)というプロトコルを使用します。

IEEE 802.1X の認証プロセスについて、もう少し詳しく説明します。ネットワークスイッチは「ダム」のような役割を果たします。許可された場合のみ、スイッチがサーバーの管理チップであるHPE iLOに対してネットワークへのアクセスを許可します。サーバーとスイッチは物理的に接続されていますが、サーバーが認証されるまで、スイッチは認証サーバーにEAPフレームしか送信しません。認証装置(スイッチ)はiLOから受け取ったEAPフレームを認証サーバーに転送します。

認証サーバーが、iLOから送信されたEAPフレームが正常であると確認が取れた場合、アクセス許可の信号を認証装置に返します。認証装置はその信号をもとにiLOへアクセスを許可し、そのサーバーはネットワークへアクセスできるようになります。この認証には、「セキュアDevID」という身元を証明する仕組みを用います。

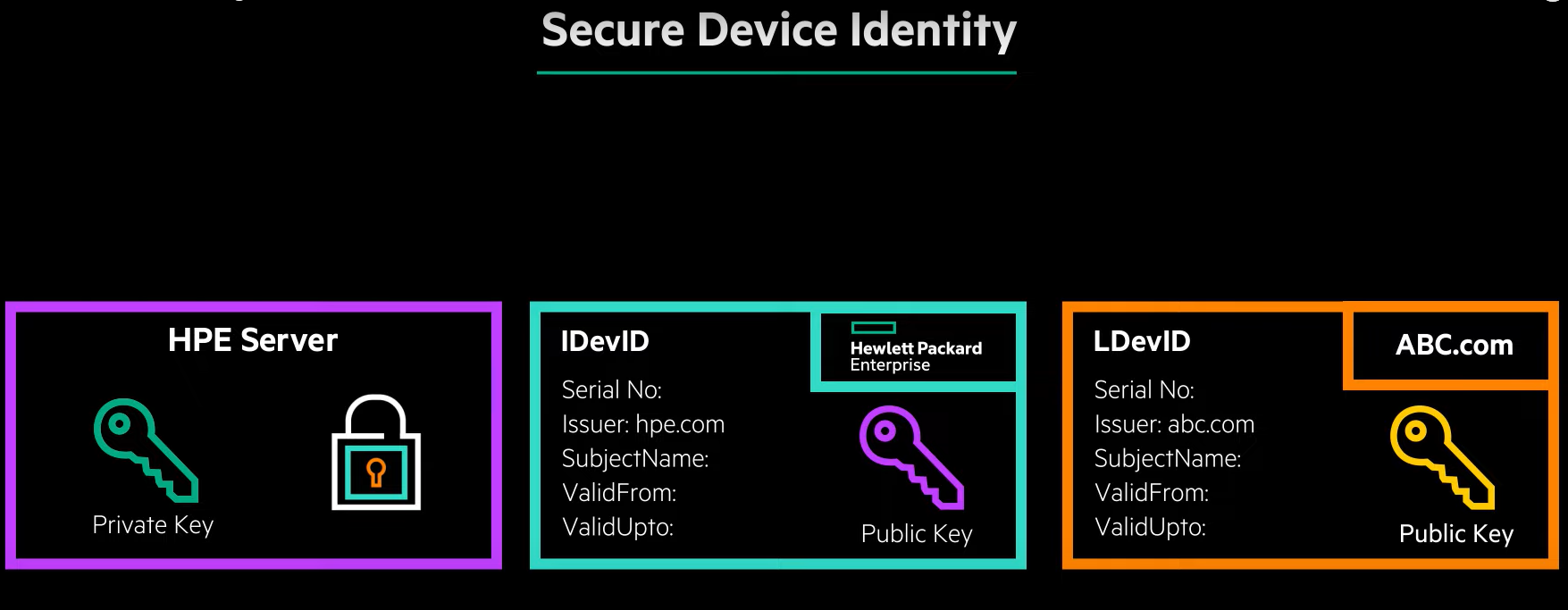

セキュアDevIDには、3つの方式があります。HPE iLOを搭載しているサーバーであれば、各サーバーごとに固有な「セキュアDevID」を持ちます。また、IEEE 802.1Xプロトコルが有効であれば「IDevID」や「LDevID」も使えます。

IDevIDは、サーバーの製造段階で工場にて組み込まれ、HPEによって正式に署名されます。このIDは無期限で使用できますが、変更などを加えることはできませんので、工場で組み込まれたIDがずっと使われるという意味になります。

LDevIDは、お客様がサーバーのアイデンティティを定義できるオンボード方法です。お客様自身がRedfish APIを利用して、CSR (Certificate Signing Request) を生成する必要があります。生成したCSRを証明書機関に送り、受け取ったLDevIDの証明書をiLOに登録すればLDevIDのオンボードプロセスが終わります。

以上、今回はHPE ProLiant Gen10 Plusから新たに追加されたセキュリティ機能である「セキュア ゼロタッチオンボーディング」について解説させていただきました。同じく、HPE ProLiant Gen10 Plusサーバーから追加された新たなセキュリティ機能である、「プラットフォーム証明書(デバイス証明)」についてのブログも用意しておりますので、ぜひご確認ください!

本機能を含む、HPE ProLiant サーバーによる、「サイバー攻撃のリスクを低減する“4つの視点”」をわかりやすく解説したサーバーセキュリティハンドブックを公開いたしましたので、こちらもぜひチェックしてみてください! 本機能に対応する対象サーバー表も記載しています。https://h50146.www5.hpe.com/doc/catalog/proliant/#general

参考情報

セキュア ゼロタッチオンボーディングテクニカルホワイトペーパー(英語)

https://www.hpe.com/psnow/doc/a50004700enw

セキュア ゼロタッチオンボーディング解説動画(英語)

https://www.youtube.com/watch?v=5U4tzKJZPuc&t=1s

- ブログへ戻る

- より新しい記事

- より古い記事

- MiwaTateoka 場所: Windows Server 2019のCertificate of Authenticity (C...

- OEMer 場所: タイトル: HPE OEM Windows Serverのライセンスに関する質問にすべて回答しましょ...

- いわぶちのりこ 場所: 【連載】次世代ハイパーコンバージド「HPE SimpliVity」を取り巻くエコシステム ー 第3回...

- Yoshimi 場所: ジェフェリー・ムーア氏からのメッセージ - 未訳の新著 "Zone To Win" を解説! (2)...

- Yoshimi 場所: ジェフェリー・ムーア氏からのメッセージ - 未訳の新著 "Zone To Win" を解説! (...

- 三宅祐典 場所: 「HPE Synergy」 発表! ~ (3) この形・・・ ブレードサーバー??