- Community Home

- >

- HPE Community, France

- >

- Blog HPE, France

- >

- Comprendre les différents modes de sécurité HPE Pr...

Catégories

Company

Local Language

Forums

Forum de discussion

Forums

- Data Protection and Retention

- Entry Storage Systems

- Legacy

- Midrange and Enterprise Storage

- Storage Networking

- HPE Nimble Storage

Forum de discussion

Forum de discussion

Forum de discussion

Forums

Forum de discussion

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

- BladeSystem Infrastructure and Application Solutions

- Appliance Servers

- Alpha Servers

- BackOffice Products

- Internet Products

- HPE 9000 and HPE e3000 Servers

- Networking

- Netservers

- Secure OS Software for Linux

- Server Management (Insight Manager 7)

- Windows Server 2003

- Operating System - Tru64 Unix

- ProLiant Deployment and Provisioning

- Linux-Based Community / Regional

- Microsoft System Center Integration

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Communauté

Contact

Forums

Blogs

- S'abonner au fil RSS

- Marquer comme nouveau

- Marquer comme lu

- Marquer

- S'abonner

- Page imprimable

- Signaler un contenu inapproprié

Comprendre les différents modes de sécurité HPE ProLiant Gen10 et iLO 5

À mesure que les menaces se déplacent de la sécurité réseau aux couches matérielles et micrologicielles, les clients ont de plus en plus besoin de fonctionnalités avancées pour protéger leurs matériels, micrologiciels et composants réseau contre les accès non autorisés et les utilisations non approuvées. Heureusement, HPE propose une gamme de logiciels et de microprogrammes intégrés et optionnels pour les serveurs HPE Gen10, qui permettent à nos clients de mettre en place la meilleure combinaison d'accès et de contrôle à distance pour leur réseau et leur centre de données.

Dans des blogs récents, nous avons expliqué comment les serveurs HPE Gen10 sécurisent l'infrastructure de nos clients grâce aux fonctionnalités de sécurité fournies par HPE Secure Compute Lifecycle et HPE Integrated Lights-Out (iLO) 5. Aujourd'hui, nous allons examiner de plus près iLO 5 pour discuter des différents degrés de chiffrement et de sécurité offerts par les serveurs Gen10.

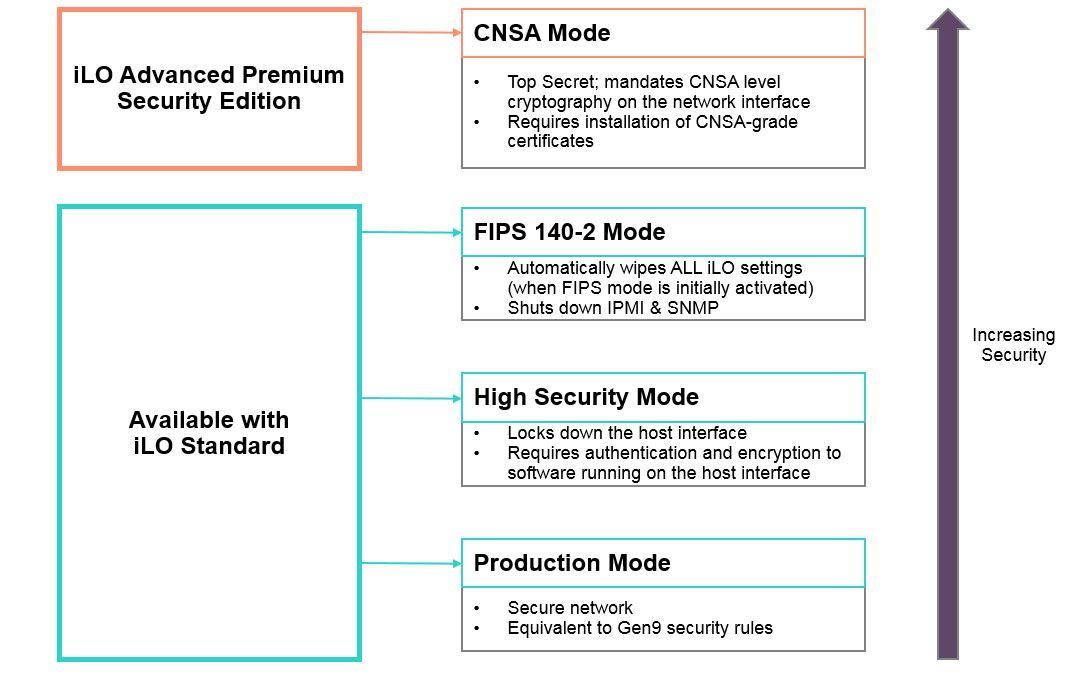

Avec l'édition standard HPE iLO 5, fournie avec chaque serveur ProLiant Gen10, les clients ont la possibilité de configurer leurs serveurs dans l'un des trois modes de sécurité suivants: mode production, mode haute sécurité et mode FIPS. Avec la licence iLO Advanced Premium Security Edition, les clients qui ont besoin de capacités de chiffrement de très haut niveau disposent d'un quatrième mode: le mode CNSA.

Au fur et à mesure que vous montez en niveau de sécurité (avec le mode Production en bas et le mode CNSA en haut), le serveur applique des règles de chiffrement plus strictes pour les pages Web, SSH et les communications réseau.

Explorons les différents modes de sécurité et voyons comment ils fonctionnent pour aider nos clients à sécuriser leur infrastructure de serveur.

Mode production

Les serveurs HPE ProLiant Gen10 sont livrés en mode production, ce qui permet une interopérabilité maximale avec les logiciels existants. Lorsqu'il est défini sur ce mode de sécurité, iLO utilise les paramètres de chiffrement par défaut. Le paramètre du commutateur de maintenance du système, qui permet de contourner la sécurité iLO (parfois appelé commutateur de neutralisation de la sécurité iLO), désactive la nécessité du mot de passe pour la connexion à iLO.

Mode haute sécurité

Le mode haute sécurité augmente la sophistication du chiffrement par rapport au mode production et utilise le même type de chiffrement que le mode FIPS. Cependant, il ne nécessite pas les mêmes étapes d’initialisation que le mode FIPS. Il verrouille également l'interface hôte en exigeant une authentification du côté du système d'exploitation hôte. Le mode de haute sécurité applique des règles de sécurité plus strictes, telles que l'obligation de fournir des informations d'identification iLO 5 valides pour utiliser RBSU ou d'autres services basés sur l'hôte.

Mode FIPS

En mode FIPS, iLO 5 fonctionne dans un mode destiné à satisfaire aux exigences de la norme FIPS 140-2 de niveau 1. FIPS (Federal Information Processing Standards) est un ensemble de normes de sécurité informatique dont l’utilisation est prescrite aux agences et aux contractuels du gouvernement des États-Unis. Le mode FIPS implémente non seulement les codes de chiffrement validés (comme avec le mode haute sécurité), mais ferme également les interfaces non sécurisées qui ne répondent pas à la norme gouvernementale. Les interfaces telles que IPMI et SNMP v1 étant désactivées, les surfaces d'attaque potentielles sont réduites. Lorsque vous entrez en mode FIPS, tous les paramètres iLO 5 sont réinitialisés pour fonctionner comme un environnement validé FIPS.

Mode CNSA

Le mode CNSA est disponible uniquement lorsque le mode FIPS est activé. Outre les normes de sécurité déjà mentionnées dans les trois premiers modes de sécurité, les serveurs HPE Gen10 prennent également en charge la norme cryptographique de niveau le plus élevé disponible pour un usage commercial, la suite CNSA (Commercial National Security Algorithm Suite). CNSA est une suite d'algorithmes cryptographiques approuvés par la US National Security Agency pour la protection d'informations secrètes et top secrètes. Il s'agit de l'algorithme cryptographique de niveau le plus élevé disponible pour les systèmes commerciaux.

Que nos clients aient besoin de la sécurité la plus élémentaire ou du plus haut niveau de capacités de chiffrement commercial, les serveurs HPE Gen10 disposent du mode de sécurité qui répond parfaitement à leurs besoins !

N'oubliez pas, d’associer les serveurs HPE Gen10 avec les licences Windows Server 2016 de HPE. Ce couplage offre à nos clients une protection encore plus grande.

Pour plus d'informations sur les fonctionnalités de sécurité de Windows Server et sur la manière dont elles peuvent renforcer la cybersécurité, consultez notre vidéos sur la cybercriminalité : Sécurité serveur avec les serveurs HPE Gen10 et Windows Server 2016.

Des questions au sujet des produits/solutions HPE OEM Microsoft, sur Windows Server, ou sur les serveurs HPE? Rejoignez la communauté Coffee Coaching

Suivez nous sur Twitter | Rejoignez notre groupe LinkedIn | Likez nous sur Facebook | Regardez nous sur YouTube

- Retour au blog

- Article plus récent

- Article plus ancien

- stephane monpeurt sur : La région Côte d’Azur affiche sa volonté de jouer ...

- harithadadam sur : Windows Server 2019 : un système d'exploitation si...

- harithahari sur : Nos incontournables des sessions HPE Discover Virt...

- Binotto sur : Programme HPE d’accélération de start-up : Une exp...

- Nicolas_W sur : Comprendre le modèle de licence de Windows Server ...

- Joanna_K sur : Comprendre les nouvelles fonctionnalités de Window...

- Nicolas_W sur : Installez facilement Windows Server 2019 sur des s...

- Nicolas_W sur : Tout sur les licences HPE OEM Windows Server 2019

- HumanSourcing sur : Avec BlueData, HPE lance le « Big data, Machine Le...

- Nicolas_W sur : Les licences OEM Windows Server 2019 sont désormai...